【技术分享】基于误植域名的水坑攻击实践

作者:admin | 时间:2017-6-27 01:49:25 | 分类:黑客技术 隐藏侧边栏展开侧边栏

因为并不是每个人都拥有NSA Quantum系统那样的能力,一个穷人必须考虑一下如何以较低代价黑入目标网络,对吧?

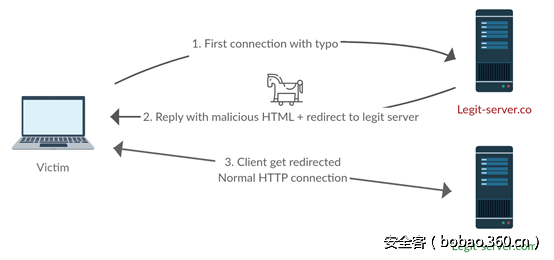

自90年代以来,误植已经被认知甚至是滥用,主要用于网络钓鱼,但是对于水坑攻击来说仍然是有利可图的。让我们来一探究竟吧!

你会不会经常把google.com错输成google.co?我很烦这种情况但它经常发生在我身上。这种情况每天也发生在数千人身上。所以我的主要想法是查找与流行的.com网站相应的可用的.co域名,看看情况有多糟糕:测试一个恶意的误植域名搭载漏洞利用套件的场景,打造一个穷人能用的QUANTUM系统!

漏洞攻击套件通过误植域名感染受害者的例子

例如,你可能因为漏拼一个字母而不小心访问到这些国家的顶级域名:

.com - > .cm(喀麦隆的顶级域名)

.com - > .co(哥伦比亚的顶级域名)

.com - > .om(阿曼顶级域名)

.net - > .ne(尼日尔顶级域名)

.net - > .et(埃塞俄比亚的顶级域名)

...

看到了吧,我们能利用的域名实在是太丰富了!接下来,我将用哥伦比亚(.co)的顶级域名做实验。

第一步:寻找流行的域名

我们来看看Alexa网站的排行榜,并寻找可用的域名。

获取最受欢迎的网站是非常容易的,这里是如何获得前2000的.com域名的方法

|

1

2

3

|

$ wget http://s3.amazonaws.com/alexa-static/top-1m.csv.zip

$ unzip top-1m.csv.zip

$ cut -d”,” -f 2 top-1m.csv | grep “com$” | rev | cut -d”.” -f 1,2 | uniq | rev | head -n 2000 > top-2000.com.txt

|

我用python写了个小脚本来批量检查域名可用性:在.com域中,有320个.co域名可用(大约占16%),我选了其中8个看起来利用价值比较高的进行测试(排名靠前的大部分域名都是广告追踪器所以人们不会在地址栏手动输入,因此我把它们剔除了)。这些候选链接访问量排名全都在500和1000之间——这已足以让我们大展身手了。

第二步:搭建“水坑”服务

我在cheap VPS on CockBox上给自己买了一个便宜的VPS,用于这个测试(我获得的IP地理定位在塞舌尔共和国,真是又酷又隐蔽