注意!Hashcat可轻松破解长度为256个字符的密码

作者:admin | 时间:2018-4-22 17:49:02 | 分类:黑客技术 隐藏侧边栏展开侧边栏

你还认为你12个字符长度的密码非常安全吗?别闹了,现在顶级的密码破解程序可以轻松破解长度高达256个字符的密码。

PS:本文仅用于技术讨论与分享,严禁用于任何非法用途

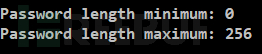

随着Hashcat 4.x的发布,之前32个字符密码破解长度的限制已经不存在了,现在Hashcat 4.x版本支持最高256个字符长度的密码破解。再配合上Troy Hunt所发布的上亿条密码哈希,我们的生活将变得更加“轻松”。

如果你使用的是Hashcat中默认的或-w1命令,它将支持最高256个字符长度的密码破解:

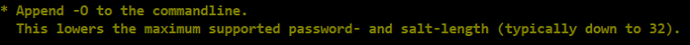

hashcat64 -D 2 –remove -m 100 massiveleak.txt rockyou.txt -o MassiveLeakCracked.txt -rrules/d3ad0ne.rule -w1 –gpu-temp-retain 75如果你使用的是-O参数,Hashcat将会以更快的速度进行密码破解,但是这个功能仅支持破解传统的32位长度密码:

相关命令如下所示:

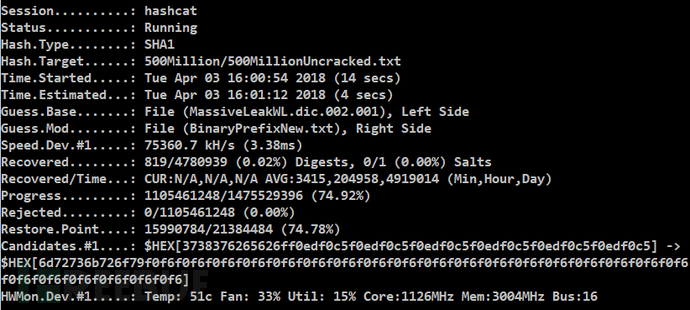

hashcat64 -D 2 –remove -m 100 massiveleak.txt rockyou.txt -o MassiveLeakCracked.txt -rrules/d3ad0ne.rule -O –gpu-temp-retain 75下面是我们在Troy Hunt密码表(包含网站“Have I been Pwned”中的SHA1密码哈希)中找到的某些位数较多的密码(SHA1密码哈希):

24пїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅпїЅ

ðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅðíðÅ

●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:●:

12345ÐїС—Р…РїС—Р…РїС—Р…РїС—Р…РїС—Р…РїС—Ð…РїС—Р…РїС—Р…РїС—Р…РїС—Р…最后一个密码哈希中可能包含网站真实账号的相关信息,所以网站名和账号信息已经进行了混淆处理,但是密码格式和长度都还是跟原来的一样。

上面给出的密码中除了其中某一个之外,其他全部的都可以利用字典和规则来进行破解,所以类似的密码都已经在字典文件中了,其中还有一个可以通过将多个重复的二进制字符串连接起来进行密码破解。

我们在已破解的密码哈希中还找到了一些非常奇怪的密码格式,类似如下:

$HEX[ab32d4c1334455]d]9]

$HEX[abcbdb1212121212]4]f6d]在此之前我从没在Hashcat中看到过类似的东西,但是将其使用十六进制转ASCII进行解码之后,内容还是可读的。

实际上,在这份密码表中还包含有很多真实的电子邮箱地址以及相应的密码,某些甚至还含有用户的手机号码以及信用卡信息。很明显,这些并不是原始意义上的密码,根据Troy的描述,这些属于某种类型的“畸形数据”。大家可能看到了,上面给出的密码哈希中有些长度非常的长,所以我个人也很惊讶Hashcat竟然可以恢复出如此长的密码。

由于我手头上只有一块GTX960,所以密码破解时间需要长一点,但是在整个密码破解的过程中,我发现Not soSecure的“OneRuletoRuleThemAll”Hashcat规则确实非常的强大,并且给我提供了很大的帮助。

感谢Troy Hunt发布的五亿多条密码哈希,作为一名安全培训师,我强烈建议大家使用Hashcat来进行密码破解练习。除此之外,我们还要感谢“Have I Been Pwned”网站提供的信息。如果你想知道自己的账号或密码是否也在这个密码哈希表中,可以直接访问Have I Been Pwned网站。

如果你想破解结构复杂的长密码,Hashcat绝对是你需要去尝试使用的。

* 参考来源:cyberarms,FB小编Alpha_h4ck编译