使用Burp拦截Flutter App与其后端的通信

作者:admin | 时间:2019-10-13 13:23:40 | 分类:黑客技术 隐藏侧边栏展开侧边栏

Flutter是谷歌的移动UI框架,可以快速在iOS和Android上构建高质量的原生用户界面。Flutter应用程序是用Dart编写的,这是一种由Google在7年多前创建的语言。

通常情况下我们会通过添加Burp作为拦截代理,来拦截移动应用程序与其后端之间的通信流量(以用于安全评估等)。虽然Flutter应用代理起来可能会有些困难,但这绝对是可能的。

TL;DR

Flutter使用Dart编写,因此它不会使用系统CA存储

Dart使用编译到应用程序中的CA列表

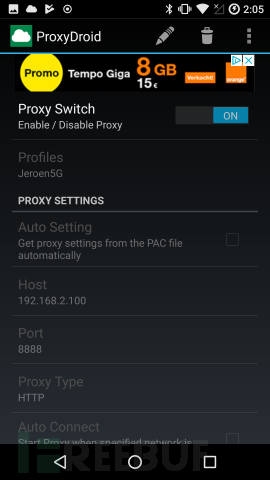

Dart在Android上不支持代理,因此请使用带有iptables的ProxyDroid

Hook x509.cc中的session_verify_cert_chain函数以禁用链验证(chain validation)

你可以直接使用本文底部的脚本,或者按照下面的步骤获取正确的字节或偏移量。

测试设置

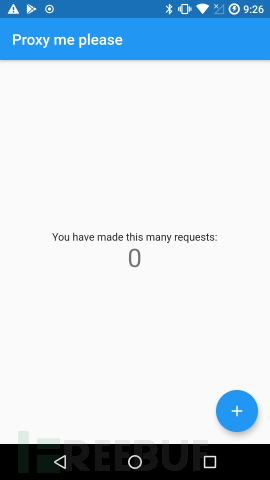

为了执行我的测试,我安装了flutter插件并创建了一个flutter应用程序,该应用程序附带了一个默认的交互式按钮,用于递增计数器。我将其修改为通过HttpClient类获取URL:

class _MyHomePageState extends State<MyHomePage> { int _counter = 0;

HttpClient client;

_MyHomePageState()

{

_start();

} void _start() async {

client = HttpClient();

} void _incrementCounter() {

setState(() { if(client != null)

{

client

.getUrl(Uri.parse('http://www.nviso.eu')) // produces a request object .then((request) => request.close()) // sends the request .then((response) => print("SUCCESS - " + response.headers.value("date")));

_counter++;

}

});

}该应用程序可以使用flutter build aot进行编译,并通过adb install推送到设备。

每次按此按钮时,都会向http://www.nviso.eu发送一个调用,如果成功,则会将其打印到设备日志中。

在我的设备上,我通过Magisk-Frida-Server安装了Frida,我的Burp证书通过MagiskTrustUserCerts模块添加到系统CA存储中。但不幸的是,Burp上并没有看到有任何流量通过,即使应用程序日志显示请求成功。

通过 ProxyDroid/iptables 向代理发送流量

HttpClient有一个findProxy方法,其文档写的非常清楚:默认情况下,所有流量都直接发送到目标服务器,而不考虑任何代理设置:

设置用于解析代理服务器的功能,该代理服务器用于打开指定URL的HTTP连接。如果未设置此功能,则将始终使用直接连接。

应用程序可以将此属性设置为HttpClient.findProxyFromEnvironment,它会搜索特定的环境变量,例如http_proxy和https_proxy。即使应用程序是用这个实现编译的,但在Android上它也将毫无用处,因为所有应用程序都是初始zygote进程的子进程,因此没有这些环境变量。

也可以定义一个返回首选代理的自定义findProxy实现。对我的测试应用程序进行的快速修改确实表明,此配置将所有HTTP数据发送到了我的代理服务器:

client.findProxy = (uri) { return "PROXY 10.153.103.222:8888";

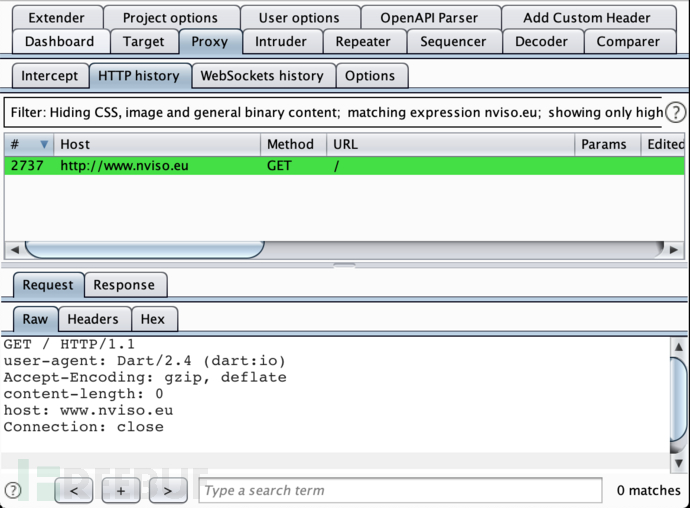

};当然,我们无法在黑盒评估期间修改应用程序,因此需要另一种方法。幸运的是,我们总是有iptables fallback来将所有流量从设备路由到我们的代理。在已root的设备上,ProxyDroid可以很好地处理这个问题,我们可以看到所有HTTP流量都流经了Burp。

拦截 HTTPS 流量

这是个更加棘手的问题。如果我将URL更改为HTTPS,会导致Burp SSL握手失败。这很奇怪,因为我的设备被设置为将我的Burp证书包含为受信任的根证书。.

经过一些研究,最终我在一个GitHub issue中找到了有关Windows上问题的解释,但它同样也适用于Android: Dart使用Mozilla的NSS库生成并编译自己的Keystore。

这意味着我们不能通过将代理CA添加到系统CA存储来绕过SSL验证。为了解决这个问题,我们必须深入研究libflutter.so,并找出我们需要修补或hook的,以验证我们的证书。Dart使用Google的BoringSSL来处理与SSL相关的所有内容,幸运的是Dart和BoringSSL都是开源的。

当向Burp发送HTTPS流量时,Flutter应用程序实际上会抛出一个错误,我们可以将其作为起点:

E/flutter (10371): [ERROR:flutter/runtime/dart_isolate.cc(805)] Unhandled exception:

E/flutter (10371): HandshakeException: Handshake error in client (OS Error:

E/flutter (10371): NO_START_LINE(pem_lib.c:631)

E/flutter (10371): PEM routines(by_file.c:146)

E/flutter (10371): NO_START_LINE(pem_lib.c:631)

E/flutter (10371): PEM routines(by_file.c:146)

E/flutter (10371): CERTIFICATE_VERIFY_FAILED: self signed certificate in certificate chain(handshake.cc:352))

E/flutter (10371): #0 _rootHandleUncaughtError. (dart:async/zone.dart:1112:29) E/flutter (10371): #1 _microtaskLoop (dart:async/schedule_microtask.dart:41:21) E/flutter (10371): #2 _startMicrotaskLoop (dart:async/schedule_microtask.dart:50:5) E/flutter (10371): #3 _runPendingImmediateCallback (dart:isolate-patch/isolate_patch.dart:116:13) E/flutter (10371): #4 _RawReceivePortImpl._handleMessage (dart:isolate-patch/isolate_patch.dart:173:5)我们需要做的第一件事是在BoringSSL库中找到这个错误。该错误实际上已向我们显示了触发错误的位置:handshake.cc:352。Handshake.cc确实是BoringSSL库的一部分,并且包含了执行证书验证的逻辑。第352行的代码如下所示,这很可能就是我们看到的错误。行数并不完全匹配,但这很可能是版本差异的结果。

if (ret == ssl_verify_invalid) {

OPENSSL_PUT_ERROR(SSL, SSL_R_CERTIFICATE_VERIFY_FAILED);

ssl_send_alert(ssl, SSL3_AL_FATAL, alert);

}这是ssl_verify_peer_cert函数的一部分,该函数返回ssl_verify_result_t枚举,它在第2290行的ssl.h中被定义:

enum ssl_verify_result_t BORINGSSL_ENUM_INT {

ssl_verify_ok,

ssl_verify_invalid,

ssl_verify_retry,

};如果我们可以将ssl_verify_peer_cert的返回值更改为ssl_verify_ok (=0),那么我们就可以继续了。然而,在这个方法中有很多事情正在发生,Frida只能更改函数的返回值。如果我们更改这个值,它仍会因为上面的ssl_send_alert()函数调用而失败(相信我,我试过)。

让我们找一个更好的hook的方法。handshake.cc的代码段正上方是以下代码,这是验证链的方法的实际部分:

ret = ssl->ctx->x509_method->session_verify_cert_chain(

hs->new_session.get(), hs, &alert)

? ssl_verify_ok

: ssl_verify_invalid;session_verify_cert_chain函数在第362行的ssl_x509.cc中被定义。此函数还返回原始数据类型(布尔值),并且是一个更好的hook选项。如果此函数中的检查失败,则它仅通过OPENSSL_PUT_ERROR报告问题,但它没有像ssl_verify_peer_cert函数那样的问题。OPENSSL_PUT_ERROR是err.h中第418行被定义的宏,其中包含源文件名。这与用于Flutter应用程序的错误的宏相同。

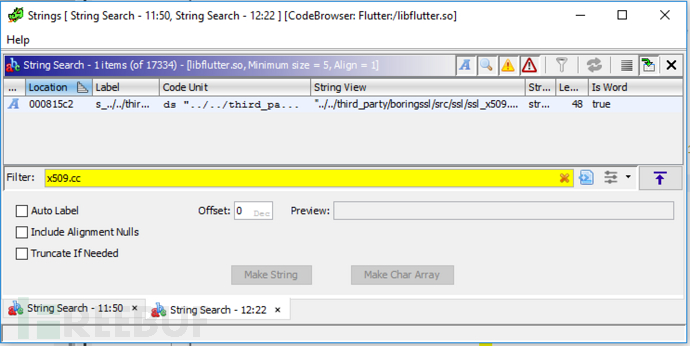

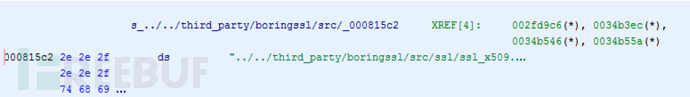

#define OPENSSL_PUT_ERROR(library, reason) \ ERR_put_error(ERR_LIB_##library, 0, reason, __FILE__, __LINE__)既然我们知道要hook哪个函数了,现在我们要做的就是在libflutter.so中找到它。在session_verify_cert_chain函数中多次调用OPENSSL_PUT_ERROR宏,这样可以使用Ghidra轻松的找到正确的方法。因此,将库导入Ghidra,使用Search -> Find Strings并搜索x509.cc。

这里只有4个XREF,因此很容易找到一个看起来像session_verify_cert_chain的函数:

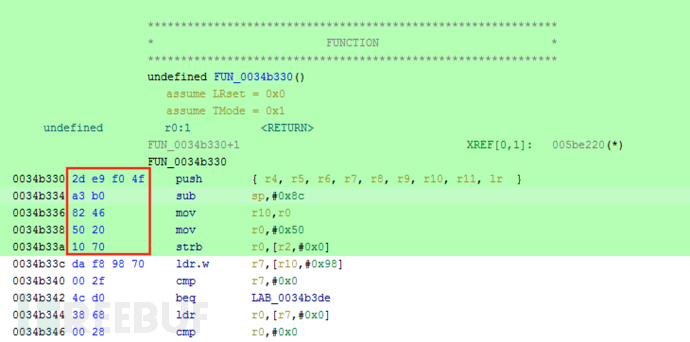

其中一个函数取2个整数,1个“undefined未定义”,并且包含一个对OPENSSL_PUT_ERROR(FUN_00316500)的单独调用。在我的libflutter.so版本中为FUN_0034b330。现在你要做的是从一个导出函数计算该函数的偏移量并将其hook。我通常会采用一种懒惰的方法,复制函数的前10个字节,并检查该模式出现的频率。如果它只出现一次,我就知道我找到了这个函数,并且我可以hook它。这很有用,因为我经常可以为库的不同版本使用相同的脚本。 使用基于偏移的方法,这更加困难。这很有用,因为我可以经常对不同版本的库使用相同的脚本。对于基于偏移量的方法,更加困难。

所以,现在我们让Frida在libflutter.so库中搜索这个模式:

var m = Process.findModuleByName("libflutter.so"); var pattern = "2d e9 f0 4f a3 b0 82 46 50 20 10 70" var res = Memory.scan(m.base, m.size, pattern, {

onMatch: function(address, size){ console.log('[+] ssl_verify_result found at: ' + address.toString());

},

onError: function(reason){ console.log('[!] There was an error scanning memory');

},

onComplete: function() { console.log("All done")

}

});在我的Flutter应用程序上运行此脚本的结果如下:

(env) ~/D/Temp » frida -U -f be.nviso.flutter_app -l frida.js --no-pause

[LGE Nexus 5::be.nviso.flutter_app]-> [+] ssl_verify_result found at: 0x9a7f7040

All done现在,我们只需使用Interceptor将返回值更改为1 (true):

function hook_ssl_verify_result(address) {

Interceptor.attach(address, {

onEnter: function(args) { console.log("Disabling SSL validation")

},

onLeave: function(retval) { console.log("Retval: " + retval)

retval.replace(0x1);

}

});

} function disablePinning() { var m = Process.findModuleByName("libflutter.so"); var pattern = "2d e9 f0 4f a3 b0 82 46 50 20 10 70" var res = Memory.scan(m.base, m.size, pattern, {

onMatch: function(address, size){ console.log('[+] ssl_verify_result found at: ' + address.toString()); // Add 0x01 because it's a THUMB function // Otherwise, we would get 'Error: unable to intercept function at 0x9906f8ac; please file a bug' hook_ssl_verify_result(address.add(0x01));

},

onError: function(reason){ console.log('[!] There was an error scanning memory');

},

onComplete: function() { console.log("All done")

}

});

}

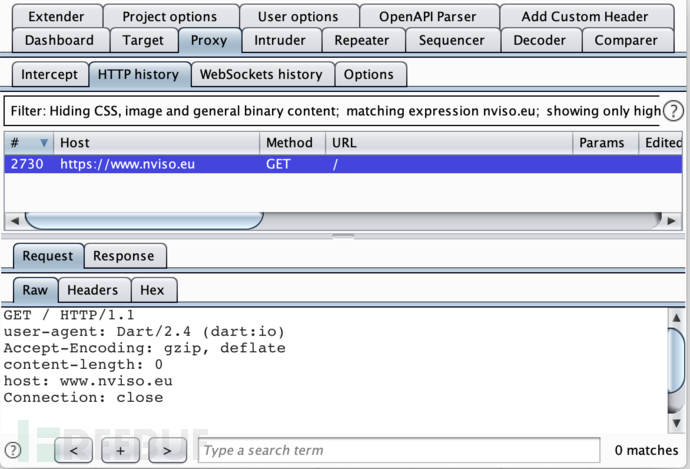

setTimeout(disablePinning, 1000)设置proxydroid并使用此脚本启动应用程序后,现在我们可以看到HTTP流量了:

我已经在一些Flutter应用程序上对此进行了测试,这种方法适用于所有应用程序。由于BoringSSL库较为稳定,因此这种方法可能会在未来很长一段时间内都有效。

禁用 SSL Pinning(SecurityContext)

最后,让我们看看如何绕过SSL Pinning。一种方法是定义一个包含特定证书的新SecurityContext。

对于我的应用程序,我添加了以下代码让它只接受我的Burp证书。SecurityContext构造函数接受一个参数withTrustedRoots,默认为false。

ByteData data = await rootBundle.load('certs/burp.crt');

SecurityContext context = new SecurityContext();

context.setTrustedCertificatesBytes(data.buffer.asUint8List());

client = HttpClient(context: context);应用程序现在将自动接受我们的Burp代理作为任意网站的证书。如果我们现在将其切换到nviso.eu证书,我们将无法拦截连接(请求和响应)。

幸运的是,上面列出的Frida脚本已经绕过了这种root-ca-pinning实现,因为底层逻辑仍然依赖于BoringSSL库的相同方法。

禁用 SSL Pinning(ssl_pinning_plugin)

Flutter开发人员执行ssl pinning的方法之一是通过 ssl_pinning_plugin flutter插件。此插件实际上是发送一个HTTPS连接并验证证书,之后开发人员将信任该通信并执行non-pinned HTTPS请求:

void testPin() async {

List<String> hashes = new List<String>();

hashes.add("randomhash"); try { await SslPinningPlugin.check(serverURL: "https://www.nviso.eu", headerHttp : new Map(), sha: SHA.SHA1, allowedSHAFingerprints: hashes, timeout : 50);

doImportanStuff()

}catch(e)

{

abortWithError(e);

}

}该插件是Java实现的,我们可以使用Frida轻松的hook:

function disablePinning() { var SslPinningPlugin = Java.use("com.macif.plugin.sslpinningplugin.SslPinningPlugin");

SslPinningPlugin.checkConnexion.implementation = function() { console.log("Disabled SslPinningPlugin"); return true;

}

}

Java.perform(disablePinning)结论

这是一个非常有趣的过程,因为Dart和BoringSSL都是开源的,所以进行的非常顺利。由于字符串的数量并不多,因此即使没有任何符号,也能很容易的找到禁用ssl验证逻辑的正确位置。我扫描函数序言(function prologue)的方法可能并不总是有效,但由于BoringSSL非常稳定,因此在未来的一段时间内它应该都会有效。

*参考来源:nviso,FB小编secist编译,转自FreeBuf