Windows主机日志分析办法与思路

作者:admin | 时间:2021-1-17 00:22:57 | 分类:黑客技术 隐藏侧边栏展开侧边栏

看到有人问,windows主机日志怎么做分析,今天就分享一篇文章专门来说说windows主机日志分析。以下所有内容皆属于个人以往工作经验总结出来的,不是什么权威的行业标准,纯属个人理解,仅供参考使用。

在做日志分析前,首先我们针对此项工作需要有一个清晰的思路:查看哪些主机的日志(筛选对象)——>在哪里查看(取样)——>怎么查看(研判分析)——>做好记录、保留关键截图——>上报并处置事件闭环。

1、筛选分析主机资产

筛选原理和上篇文章《Windows主机入侵痕迹排查办法》中的“初步筛选排查资产”部分内容一样,不可能在短时间内客户的所有区域所有主机资产我们都要一一去查看和分析,我们最需要的是找出重点难点,针对有问题的或者容易出问题的比较重要的主机资产进行重点关照。

2、采集日志样本

先补充几个前提条件:

①Windows 服务器系统的审核功能必须是启用的,并且配置好审计策略的,一旦系统出现故障、安全事故才可以查看得到系统的日志文件,有助于排除故障,追查入侵者的信息等。

②日志还得提前做好定期备份,最好是全量异地备份,往往入侵者也不是傻子,一般会“毁尸灭迹”或者更高明的“移花接木”篡改日志内容。(这个时候可以给客户说说日志的重要性以及进行保护的必要性了)

③做好日志文件的访问控制,限制权限,尽最大化的防护手段避免出现日志被删除和被篡改的风险。

越是充分满足以上的条件,后续分析的结果才会越具备科学性、真实性、不可抵赖性。

本次选取的主机服务器版本是windows server 2008 R2

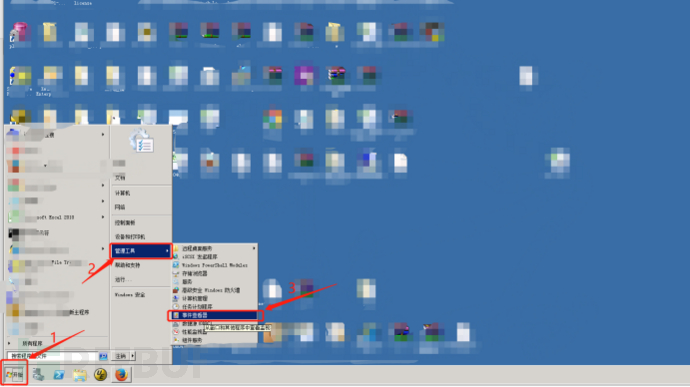

打开日志:开始---->管理工具---->事件查看器

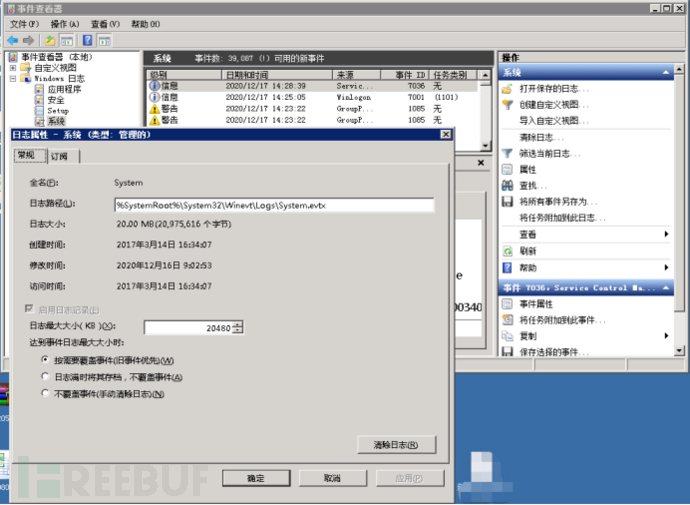

一般我们主要查看的三类日志是:应用程序日志、安全日志、系统日志

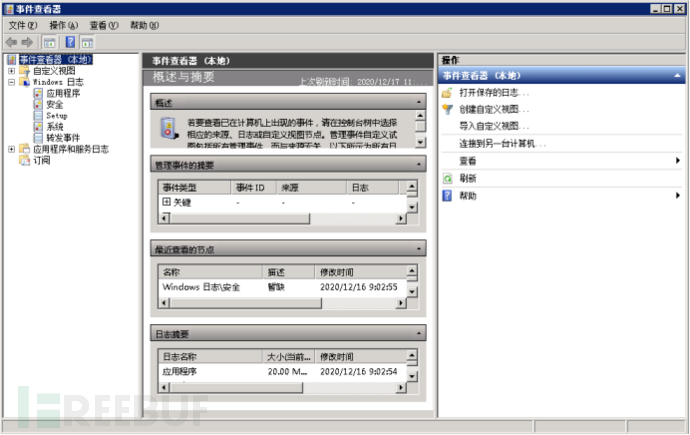

应用程序日志:

包含由应用程序或系统程序记录的事件,主要记录程序运行方面的事件,默认存放路径:%SystemRoot%\System32\Winevt\Logs\Application.evtx。(另外插一句,一般做等保检查里的主机层面检查,有专门的检查项就是来查看日志的,就是看这里的内容)

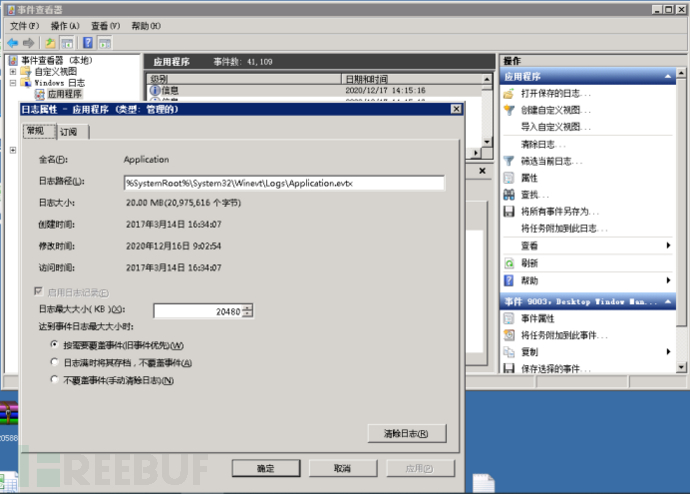

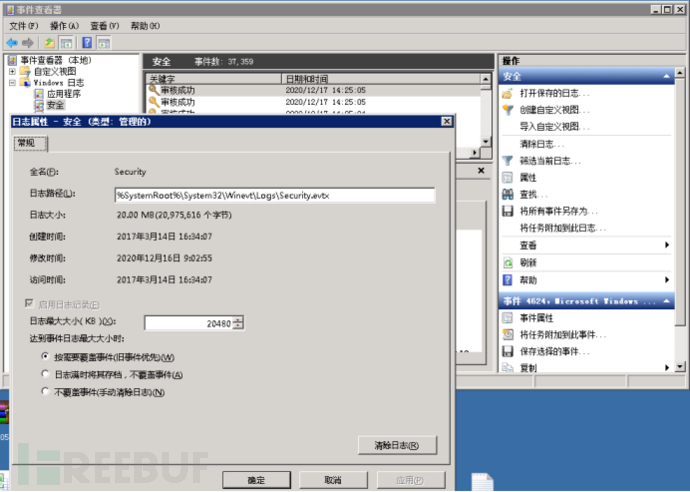

安全日志:记录系统的安全审计事件,包含各种类型的登录日志、对象访问日志、进程追踪日志、特权使用、帐号管理、策略变更、系统事件。这个日志一般是安全工程师重点关注对象。默认存放路径:%SystemRoot%\System32\Winevt\Logs\Security.evtx

系统日志:记录操作系统组件产生的事件,主要包括驱动程序、系统组件和应用软件的崩溃以及数据丢失错误等。默认存放路径:%SystemRoot%\System32\Winevt\Logs\System.evtx

了解完这些信息后,我们可以将需要用的日志进行采集了,采集日志也有个好处,那就是相当于又多了一份备份,不必一直远程登录客户的主机服务器。采集完后,我们接下来的主要工作就是分析日志了。

3、日志分析

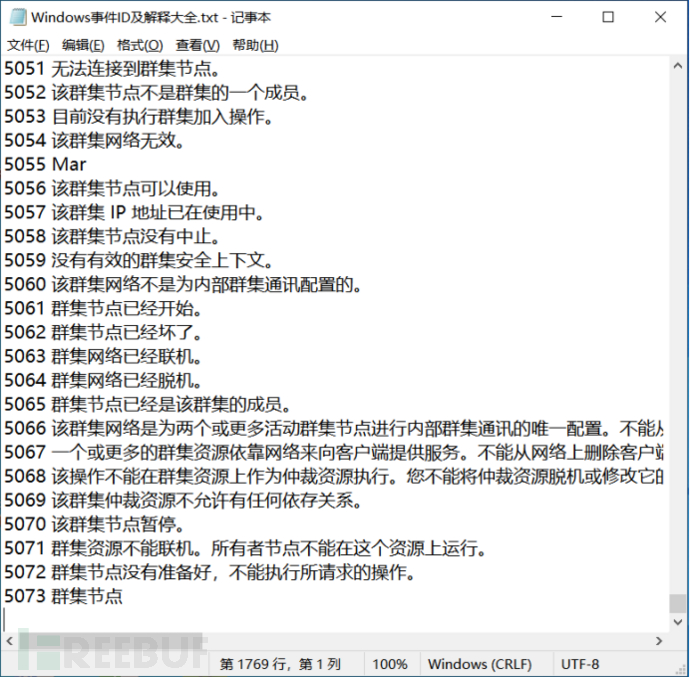

此时,我们还需要知道最常见的事件id:

4624— 成功登录

4625 —失败的登录

4634/4647 — 成功注销

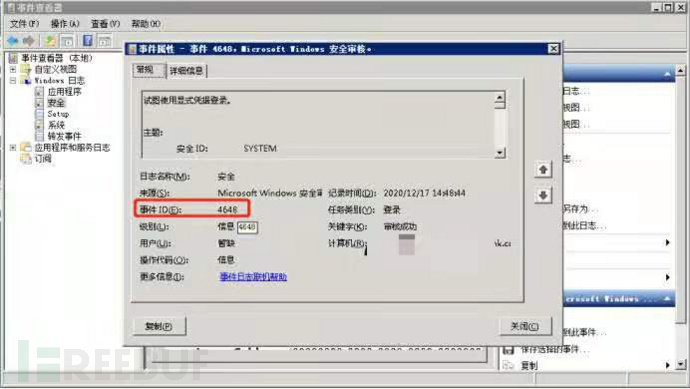

4648— 使用显式(explicit)凭证登录(RunAs)

4672 — 用户使用超级用户权限的登录 (Administrator)

4720 — 账户创建

若想了解更多,可以自行网上去下载一个windows事件id及解释大全。

查看日志的重点内容如下:

①查看登录日志中暴力破解痕迹;

②查看账号管理日志中账号的新增、修改痕迹;

③查看远程桌面登录日志中的登录痕迹。

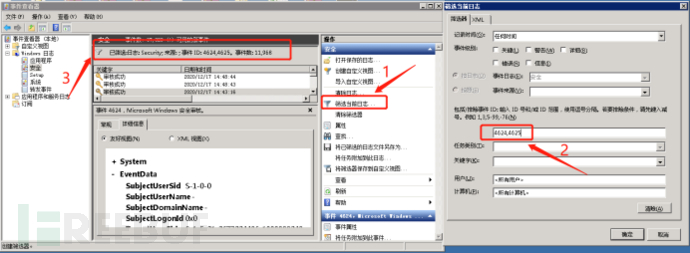

3.1暴力破解账密日志

案例一:正常事件

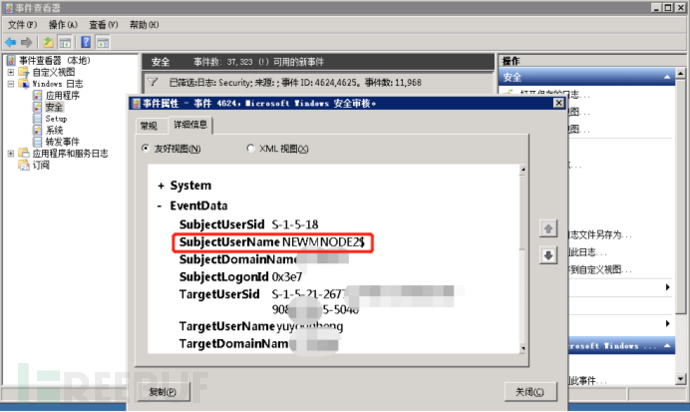

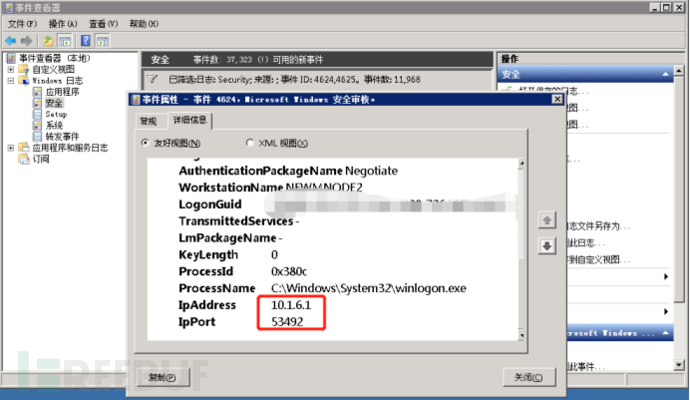

攻击者通过暴力破解的方式入侵系统,不论是否成功,在日志中会留下入侵痕迹,所以事件id为4624和4625的事件是首当其冲的关注点。需要留意日志中的SubjectUserNameIpAddress。

如图所示:登录事件总计为11968次,这个次数这么多是因为上面筛选时没有选择具体哪一天哪一个时间段。若是大量的失败登录,绝对可疑,但真实情况是大量成功,且ip为内网信任ip,登录者信息其实也在其中,也是内部人员,登录时间也是正常时间段,找到该人员核对一下,基本可以判断为正常事件。

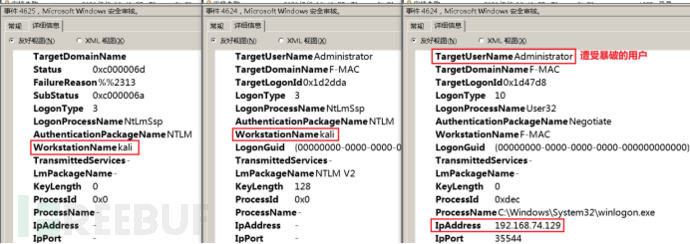

案例二:入侵事件

发现连续三条日志,由登录失败到成功,WorkstationName均来自名为kali的主机,并且最终记录下kali的IP地址为192.168.74.129。这个过程可以判断攻击者通过192.168.74.129的主机暴力破解成功administrator的密码,此处即为暴破留下的痕迹。

3.2账号管理日志

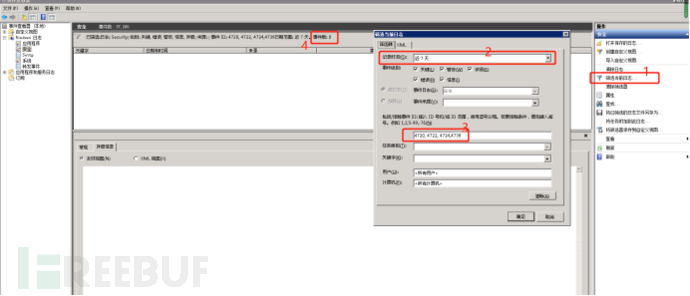

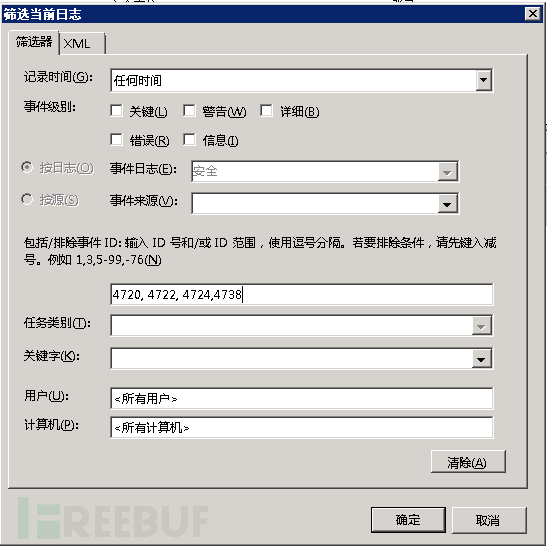

Windows中日志中与账号创建有关的事件ID:4720, 4722, 4724,4738。攻击者攻陷一台Windows主机后,可能会创建后门账号、隐藏账号。

案例一:正常情况

可以看到,最近7天内没有新增的账号事件,比较安全。

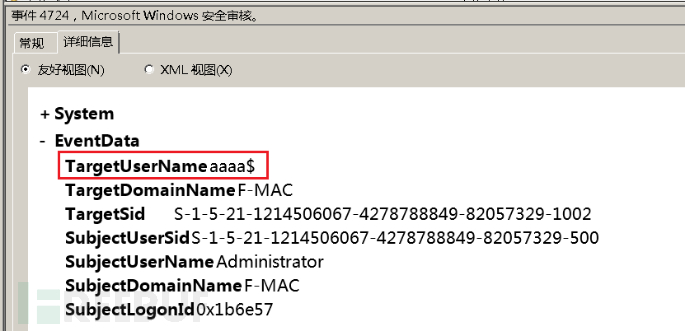

案例二:新增aaaa$后门账号

发现攻击者创建了后门账号。据此时间点可确定在这之前使用某手段或利用某漏洞获取了服务器权限,可进一步在其他安全设备上查找该时间点前针对失陷服务器的攻击告警事件确定攻击方式。

3.3远程桌面登录日志

上述的安全日志很可能被覆盖掉,为尽量不遗漏入侵痕迹,可进一步查看远程桌面的登录日志。攻击者建立后门账号后会通过远程桌面连接到失陷主机上,此时的登录行为会记录到远程桌面日志。

远程连接日志(应用程序和服务日志->Microsoft->Windows->-TerminalServices->RemoteConnectionManager->Operational),重要事件 ID 和含义:

1149:用户认证成功

21:远程桌面服务:会话登录成功

24:远程桌面服务:会话已断开连接

25:远程桌面服务:会话重新连接成功

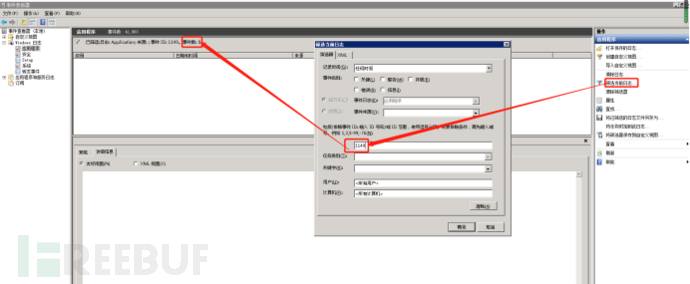

因此我们可以看看应用程序日志里事件id为1149:

如图所示,此处没有发现远程连接情况,情况正常。

完成上述几个分析动作,基本可以发现很多入侵痕迹,后续的截图记录以及写分析报告、上报等工作此次就不再一一赘述了。

再推荐一款比较好用的windows日志分析工具:LogParser Lizard,其特点是比较易于使用,不需要记忆繁琐的命令,只需要做好设置,写好基本的SQL语句,就可以直观的得到结果,网上使用教程一大把。下载地址:http://www.lizard-labs.com/log_parser_lizard.aspx(为何不早就拿出来说,因为不懂分析原理和思路,给了工具也枉然)

写在最后

有很多知识是需要长时间的积累的,做一件事之前,想清楚思路,做什么,为什么做,怎么做。后续还会抽时间写linux入侵痕迹排查以及linux日志分析。