如何使用SSRF-King在BurpSuite中实现自动化SSRF检测

作者:admin | 时间:2021-3-5 00:49:30 | 分类:黑客工具 隐藏侧边栏展开侧边栏

SSRF-King

SSRF-King是一款针对BurpSuite的SSRF插件,在该工具的帮助下,广大研究人员能够针对所有的请求实现自动化的SSRF检测。

SSRF,即Server-side Request Forge服务端请求伪造,指的是由攻击者构造的攻击链接传给服务端执行造成的漏洞,一般用来在外网探测或攻击内网服务。

功能介绍

测试所有外部交互的请求。

检查是否有任何交互不是来源于用户的IP,如果是的话,则开放重定向。

提醒用户发生了不安全的请求交互;

扫描选项支持被动扫描和主动扫描;

除此之外,该工具还会基于下列研究来执行测试:

引用:https://portswigger.net/research/cracking-the-lens-targeting-https-hidden-attack-surface

GET http://burpcollab/some/endpoint HTTP/1.1 Host: example.com ...

或

GET @burpcollab/some/endpoint HTTP/1.1 Host: example.com ...

或

GET /some/endpoint HTTP/1.1 Host: example.com:80@burpcollab ...

或

GET /some/endpoint HTTP/1.1 Host: burpcollab ...

或

GET /some/endpoint HTTP/1.1 Host: example.com X-Forwarded-Host: burpcollab ...

工具安装&构建

广大研究人员可以使用下列命令将该项目源码克隆至本地,并进行项目构建:

git clone https://github.com/ethicalhackingplayground/ssrf-king gradle build

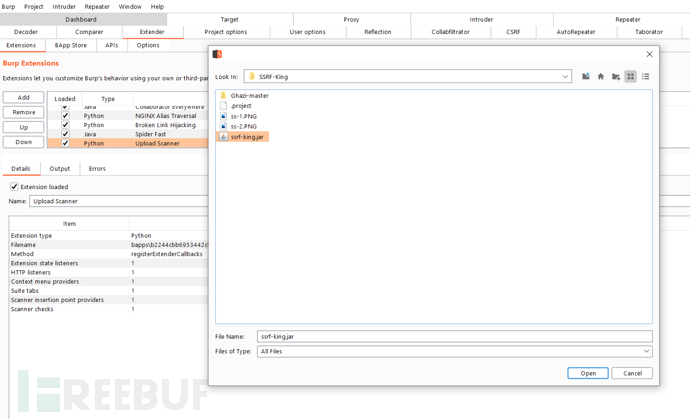

现在,我们将能够在该项目的build/libs目录下找到一个名为“ssrf-king.jar”的文件,我们接下来可以将其导入至BurpSuite之中。

或者,大家也可以直接访问该项目的【Releases】页面来下载预编译好的文件。

工具使用样例

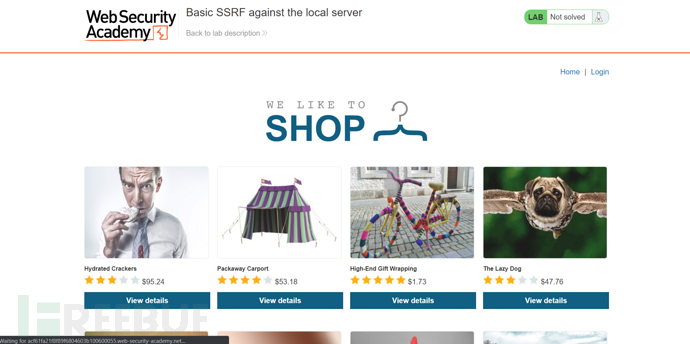

加载需要测试的网页:

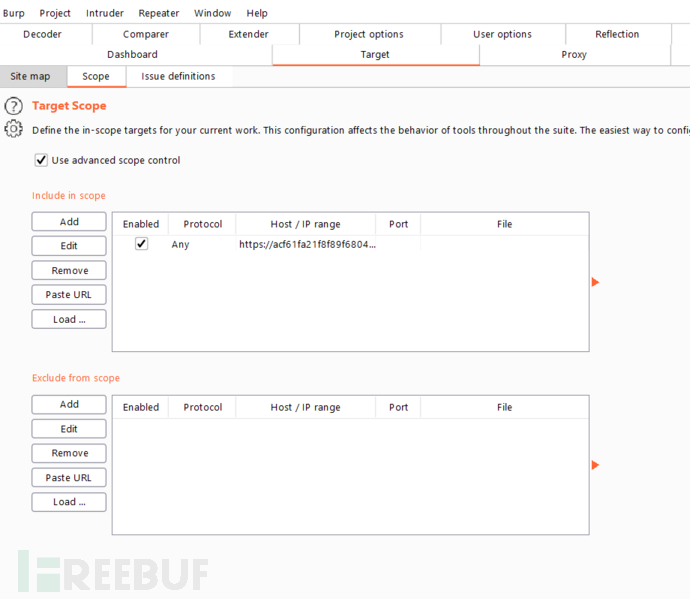

在BurpSuite中,将该站点添加进主机地址范围中:

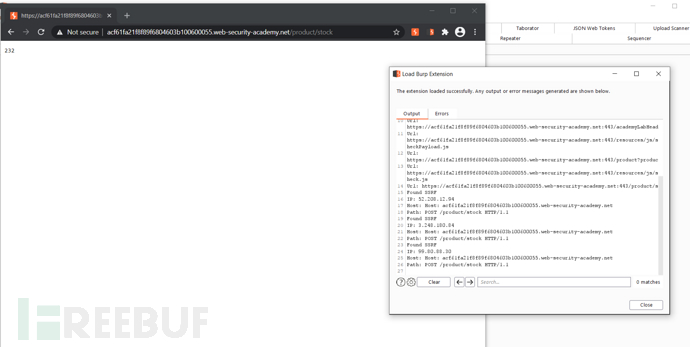

加载功能插件SSRF-King:

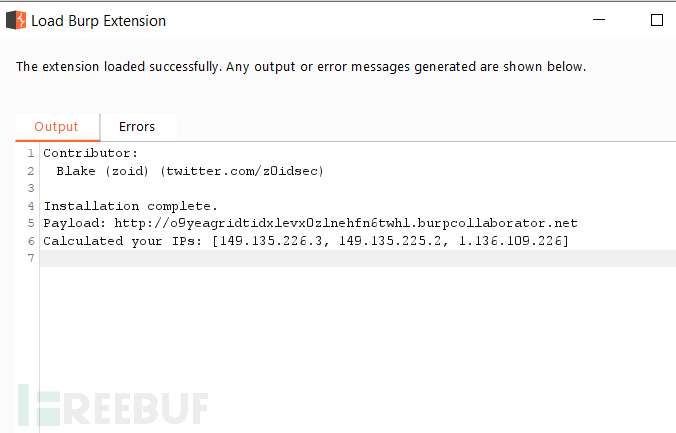

记录Burp Collab Payload:

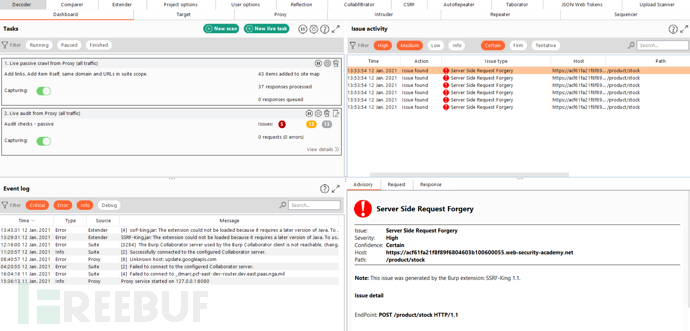

被动式爬取页面内容,SSRF-King将会实时测试请求中的所有内容:

当该工具插件发现安全漏洞之后,便会将信息记录在日志中,并添加一个警告提醒:

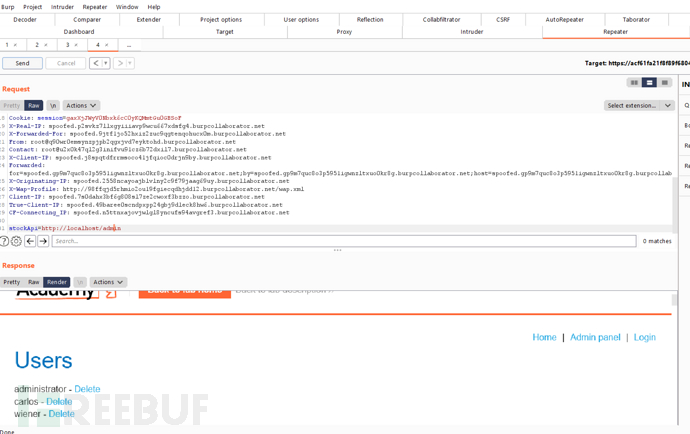

在下面这个界面中,我们可以对利用参数来进行SSRF模糊测试:

工具使用演示

视频地址:https://www.油管.com/watch?v=oIkPpgqKfsg

项目地址

SSRF-King:【GitHub传送门】